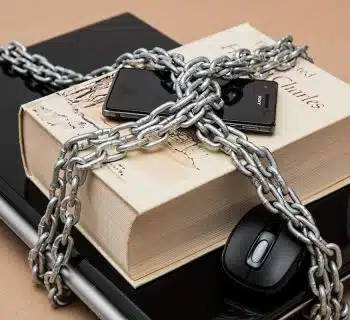

Les cyberattaques n'ont jamais été aussi fréquentes et nuisibles pour les entreprises. Les pirates informatiques redoublent d’ingéniosité pour accéder aux informations sensibles. Cette réalité impose une vigilance accrue pour protéger les données stratégiques.

Face à ce défi, les entreprises adoptent des stratégies de sécurité avancées. Le cryptage des données, l'authentification multifactorielle et la sensibilisation des employés sont autant de mesures essentielles. La mise en place de pare-feux robustes et l’utilisation de logiciels de sécurité à jour complètent ces dispositifs. En renforçant leurs défenses, les entreprises peuvent ainsi anticiper les menaces et minimiser les risques de piratage informatique, assurant la pérennité de leurs activités.

A découvrir également : Comment augmenter l'utilisation de la RAM ?

Plan de l'article

Les enjeux de la protection des données en entreprise

La protection des données en entreprise est plus que jamais fondamentale. Avec la multiplication des cyberattaques, les entreprises doivent garantir la confidentialité, l'intégrité et la disponibilité des informations sensibles. Les violations de données peuvent entraîner des pertes financières considérables, une atteinte à la réputation et des interruptions d’activité.

Pour se prémunir contre ces risques, les entreprises doivent se conformer au RGPD et adopter une stratégie de sécurité robuste. La non-conformité aux régulations entraîne des responsabilités légales et des sanctions sévères. Les conséquences d'une cyberattaque, telles que la perte de données sensibles, peuvent impacter durablement la stratégie commerciale.

A lire également : Sécuriser sa messagerie Bboxmail : les meilleures pratiques

- Les cyberattaques peuvent causer des pertes financières significatives.

- Une atteinte à la réputation peut gravement ternir l’image de l’entreprise.

- Les interruptions d’activité, causées par des attaques comme les DDoS, sont particulièrement nuisibles.

- La responsabilité légale peut être engagée en cas de non-conformité.

- La perte de données sensibles a des implications légales et stratégiques de longue durée.

- L'impact sur la stratégie commerciale peut limiter la capacité à innover ou à répondre aux opportunités de marché.

La protection des données englobe les pratiques et technologies utilisées pour assurer la sécurité des informations sensibles. Les entreprises doivent protéger les données personnelles de leurs clients et les informations confidentielles de leurs collaborateurs et utilisateurs. Face à la montée des cybermenaces, une stratégie de cybersécurité efficace est indispensable pour garantir la pérennité et la compétitivité de l’entreprise.

Éléments clés d'une stratégie de protection des données

Pour élaborer une stratégie de protection des données efficace, plusieurs éléments doivent être pris en compte.

Évaluation et audit de sécurité

L’évaluation et l’audit de sécurité sont fondamentaux pour identifier les vulnérabilités au sein des systèmes informatiques. Ces audits permettent de dresser un état des lieux précis des failles potentielles et de proposer des mesures correctives.

Tests de pénétration

Les tests de pénétration consistent à simuler des cyberattaques afin de tester la résilience des systèmes de sécurité. Ces tests aident à identifier les points faibles et à renforcer les défenses contre les attaques réelles.

- Les audits de sécurité améliorent la cybersécurité.

- Les tests de pénétration permettent de détecter les failles avant qu'elles ne soient exploitées.

Audit de conformité

L’audit de conformité garantit que les entreprises respectent les réglementations en vigueur, telles que le RGPD. Cet audit est essentiel pour éviter les sanctions et assurer la protection des données personnelles.

Bonnes pratiques pour renforcer la cybersécurité

Mettre en place des pare-feu, des antivirus, et des systèmes de chiffrement des données est indispensable. L’authentification multi-facteurs (MFA) et la formation des employés jouent aussi un rôle fondamental dans la réduction des risques.

| Mesure | Impact |

|---|---|

| Mise à jour des systèmes | Améliore la cybersécurité |

| Pare-feu | Renforce la protection |

| Chiffrement des données | Assure la confidentialité |

Plan de réponse aux incidents

Un plan de réponse aux incidents est indispensable pour réagir rapidement et efficacement en cas de violation de sécurité. Il permet de limiter les dégâts, de restaurer les systèmes et de préserver la réputation de l’entreprise.

Bonnes pratiques pour renforcer la cybersécurité en entreprise

Mise à jour des systèmes

Les mises à jour des systèmes sont essentielles pour combler les failles de sécurité. Ces mises à jour permettent de corriger les vulnérabilités et d'améliorer la résilience des infrastructures informatiques.

Pare-feu et antivirus

L'installation de pare-feu et d'antivirus constitue une défense de base contre les cyberattaques. Ces outils bloquent les tentatives d'accès non autorisé et protègent les données sensibles contre les logiciels malveillants.

Chiffrement des données

Le chiffrement des données assure la confidentialité des informations en les rendant illisibles sans la clé de décryptage. Cette mesure protège les données en transit et au repos, réduisant ainsi le risque de vol de données sensibles.

Authentification multi-facteurs (MFA)

L'authentification multi-facteurs (MFA) renforce la sécurité en ajoutant une couche supplémentaire de vérification. En combinant plusieurs méthodes d'authentification, les entreprises peuvent mieux protéger l'accès à leurs systèmes.

Formation des employés

La formation des employés sur les bonnes pratiques de cybersécurité est primordiale. Les utilisateurs sont souvent la première ligne de défense contre les cyberattaques. Des formations régulières sensibilisent les collaborateurs aux risques et aux comportements sécuritaires.

- Les mises à jour régulières améliorent la cybersécurité.

- Les pare-feu et antivirus forment une barrière contre les menaces.

- Le chiffrement des données assure la confidentialité.

- La MFA protège contre les accès non autorisés.

- La formation des employés réduit le risque d'incidents de sécurité.

Solution de détection des intrusions

L'implémentation de solutions de détection des intrusions permet de surveiller les réseaux en temps réel et d'identifier les activités suspectes. Ces systèmes alertent les équipes de sécurité, permettant une réaction rapide et efficace face aux menaces potentielles.

Plan de réponse aux incidents de sécurité

Identification et évaluation

Identifier rapidement les incidents de sécurité est fondamental. Utilisez des solutions de détection des intrusions pour surveiller les activités suspectes. Une évaluation précise permet de comprendre l'ampleur de l'incident et de définir les mesures appropriées.

Contenir et éradiquer

Contenir l'incident pour éviter qu'il ne se propage. Cette étape inclut la mise en quarantaine des systèmes affectés et l'arrêt des services compromis. L'éradication consiste à supprimer les composants malveillants et à remédier aux failles exploitées.

Récupération et restauration

Après la phase de containment et d’éradication, procédez à la récupération des systèmes. Restaurez les données à partir des sauvegardes et vérifiez l'intégrité des systèmes avant leur remise en service.

Analyse post-incident

L'analyse post-incident permet de tirer des leçons et d'améliorer les défenses. Documentez les événements, identifiez les points faibles et ajustez les politiques de sécurité. Une revue complète assure une meilleure préparation face aux futures menaces.

- Identification des incidents avec des solutions de détection des intrusions.

- Containment et éradication pour limiter l'impact.

- Récupération des systèmes et restauration des données.

- Analyse post-incident pour améliorer les mesures de sécurité.

Communication et notification

Communiquez efficacement avec les parties prenantes internes et externes. En cas de violation de données, suivez les obligations légales de notification, notamment celles du RGPD. Une communication claire et rapide minimise l'atteinte à la réputation et assure la transparence.

Formation et sensibilisation

Intégrez des sessions de formation et de sensibilisation régulières pour tous les employés. Une équipe bien formée réagit plus efficacement et limite les erreurs humaines, souvent à l'origine des incidents de sécurité.